我想借助罗翔教授关于伪基站的视频,深入探讨这个话题。尽管视频中提到了伪基站的潜在危害,但我认为,这些危害在当前技术环境下可能被过度夸大了。

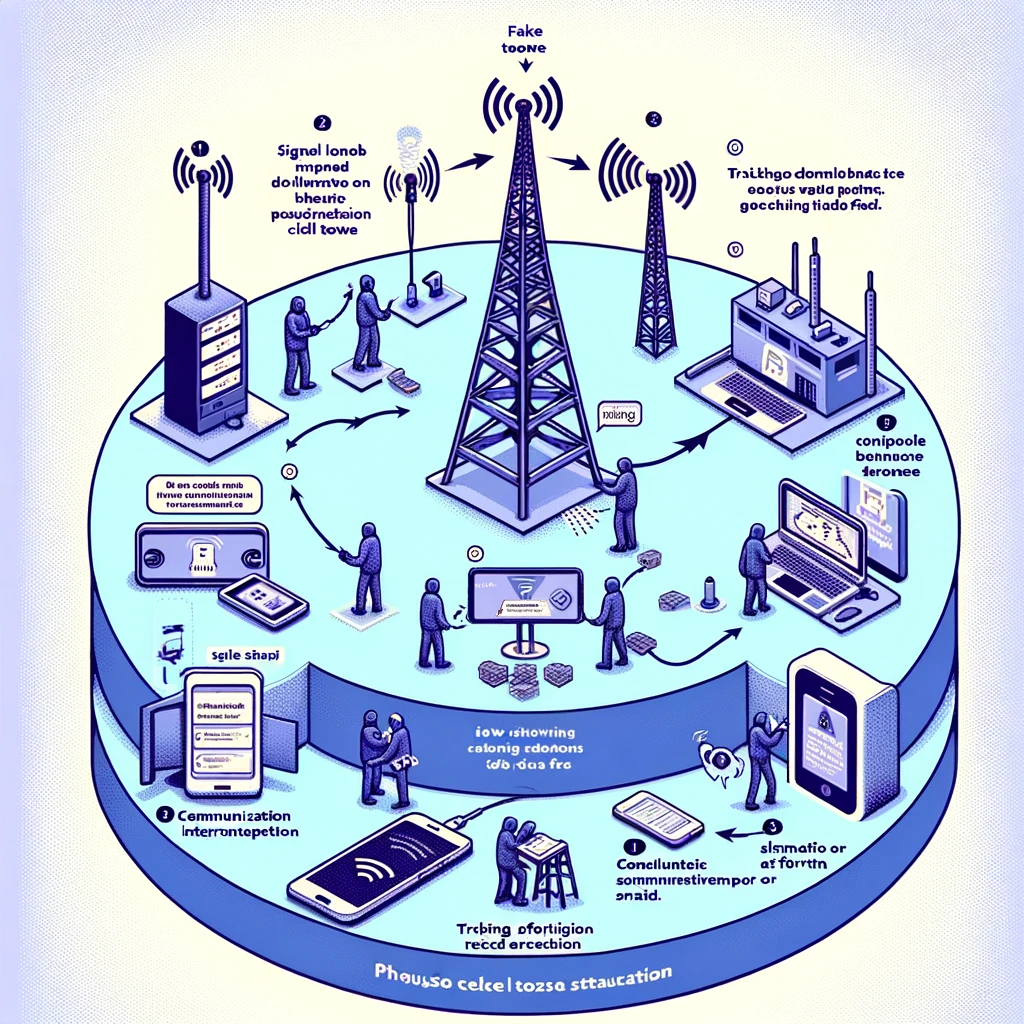

伪基站的工作原理

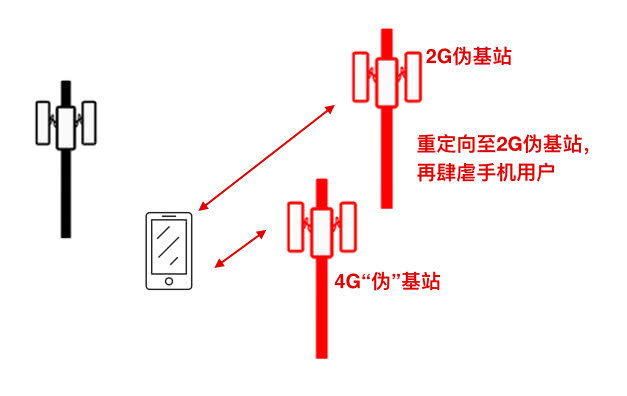

伪基站主要针对的是2G(GSM)网络。我们先简单回顾一下伪基站的工作原理:

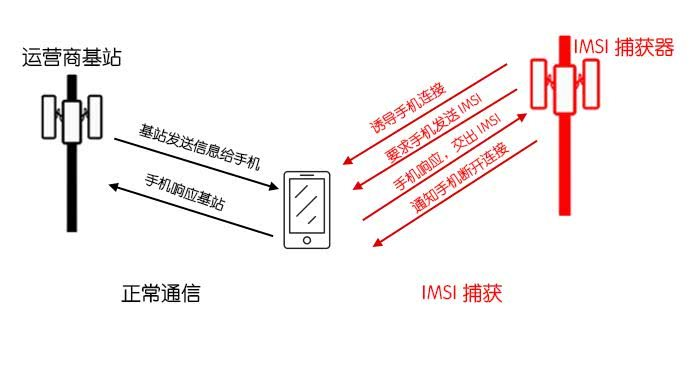

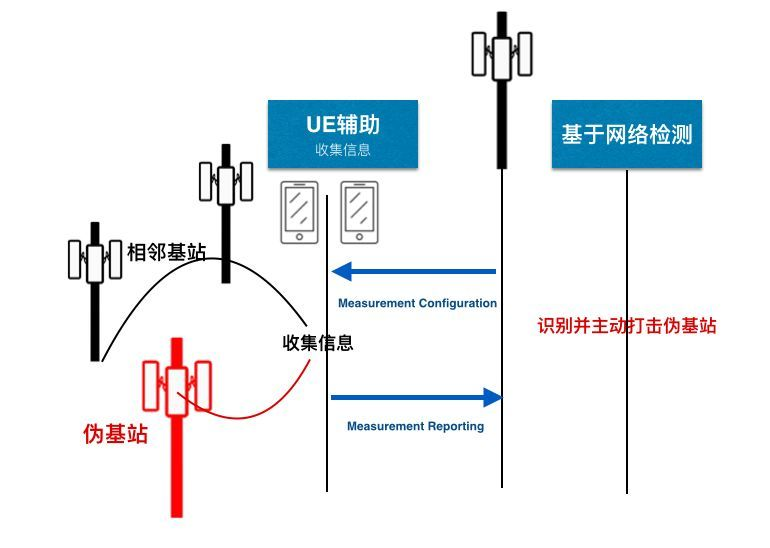

- 探测与伪装:利用专用设备探测真实基站的通信参数,然后将伪基站设定为相同参数,以欺骗手机连接。

- 捕获手机:通过提高发射信号功率,使手机误认为自己进入了新的服务区域,导致它断开与真实基站的连接,并连接到伪基站。

- 发送短信:一旦手机连接到伪基站,犯罪分子就可以利用电脑软件通过手机的IMEI码群发短信。

- 中断连接:发完短信后,伪基站会切断与手机的连接,迫使手机重新寻找并连接到真实基站。

伪基站的应用场景

伪基站的应用涉及多个领域,从短信群发到更严重的短信诈骗:

现代网络环境对伪基站的影响

在3G及更高网络标准中,手机与基站的通信包含了双向认证机制,显著提高了安全性。此外,所谓的4G伪基站,实际上是指网络干扰器或信号屏蔽器,它们通过干扰正常信号,迫使手机退回到更容易攻击的2G网络。但这种操作的成本和技术难度都相对较高。

为何伪基站的危害正在降低

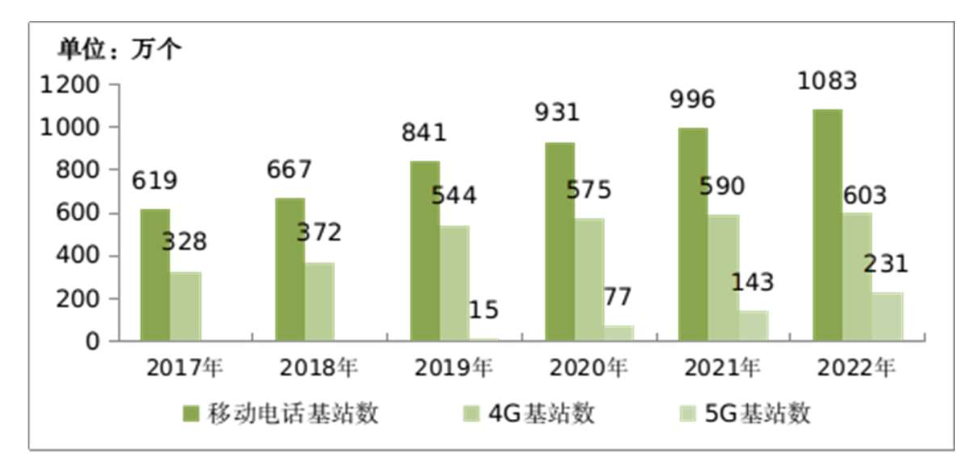

- 网络的发展:随着5G网络的普及,2G网络的重要性逐渐下降。

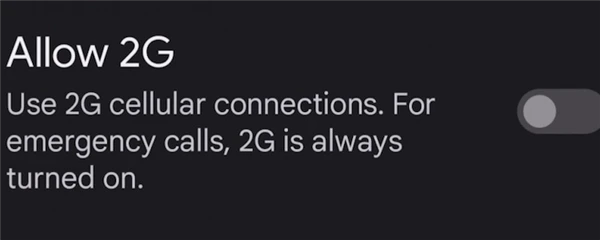

- 设备更新:许多手机制造商在其设备中提供了关闭2G网络的选项,减少了伪基站的攻击机会。

- 运营商的调整:部分运营商开始关闭2G基站,增强了网络的整体安全性。运营商基站具备对周边基站的识别能力。

用户建议

总结

伪基站的危害虽然存在,但在当前的网络环境下,它的影响正逐渐减少。了解它的工作原理和应对方法,对我们每个人来说都非常重要。我希望这个视频能够帮助大家更好地理解伪基站,以及如何保护自己不受其影响。